我被活活地逼成了個 CISO......

出處:VERITAS 中文社區

所謂“少壯不努力,老大幹 IT ”,更有“梅花香自苦寒來”。雖然踩過不少自建的“坑”,備份管理員出身的小王卻在一次 IT 部門的工作彙報會上大放異彩,成功引起公司管理層的關注。

“看來,下一任 CISO 有眉目了......”會後,老闆如沐春風,自信滿滿,連腳步也變得輕快起來。 (資安長 CISO, Chief Information Security Officer)

以勒索軟體為代表,在惡意威脅環伺的當下,備份系統作為企業核心業務資料與關鍵應用的“最後一道防線”,其自身的安全性與健壯性已經成為 IT 和業務線關注的焦點,再怎麼強調也不為過。

正是在這樣的背景下,IT 部門開始著力構建一套“堅不可摧”,具備強大網路韌性、安全的資料保護架構。備份管理員小王身先士卒,決定從公司現有的備份系統入手,多年的一線實操經驗讓他信心十足。

一通操作猛如虎,很快,小王就發現“理想很豐滿,現實很骨感”。BYO 也好,DIY 也罷,若遵循固有思路改造、升級和優化備份系統,一系列潛在安全性漏洞和風險開始浮出水面。“論動手能力那咱必須是手拿把攥,不過涉及系統安全的工作實在是太容易‘丟了西瓜撿芝麻’,且不論人力不足的問題,頻繁的手動操作也難以久持呀。”小王不由得感慨道。

例如,源端 BYO 備份與後端備份存儲分離的情況下,如何通盤考慮可能來自“四面八方”的惡意威脅向量?再比如,後端存儲與備份的安全協調機制如何設計,倘若資料遭遇攻擊,系統作何反應......

到時候再尋求技術支援?乖乖,真到那節骨眼上,大概率新的困惑會擺在眼前:組件一大堆不說,授權它又要買哪個呢?

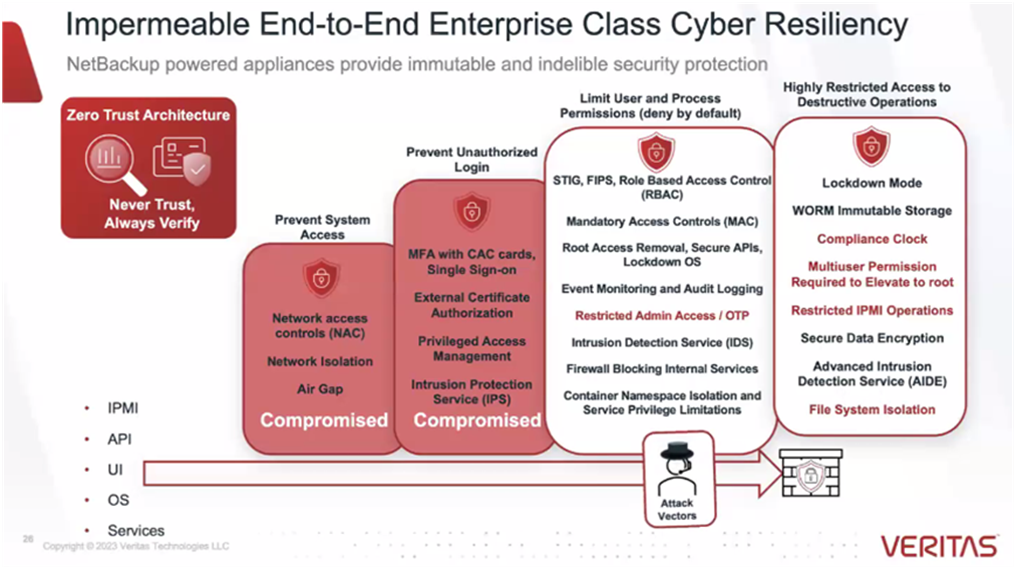

如若自建,企業 IT 必須親力親為,或與供應商充分協調一致,做好以下六大方面,十七項工作,才能構建端到端的網路韌性,確保備份系統“長治久安”。

- 網路層面,阻止惡意威脅入侵訪問系統:網路隔離 / 氣隙隔離;網路存取控制。

-

用戶層面,阻止未經授權的登錄:基於證書 & 多因素驗證,外部權威證書;特權訪問管理。

- 應用層面,應用程式隔離 & 資源存取控制。

- 作業系統層面,限制使用者和進程許可權:零信任訪問 & 強制存取控制 & 移除 root 存取權限;基於角色的存取控制;受限的管理員訪問 & 額定批准人數。

- 存儲層面,破壞性訪問操作受到嚴格限制:WORM 不可變存儲;防篡改保留鎖(合規時鐘);多用戶許可權訪問 shell & 受限的 IPMI 操作;檔案系統隔離。

- 安全標準方面,符合 / 滿足 / 支持:不可變架構;漏洞管理;安全集成(SIEM/SOAR/XDR);加密;FIPS 合規 & 符合 STIG 規範。

眉毛鬍子一把抓,IT 要想做全、做好上述所有工作談何容易?只有像洋蔥一樣一層一層地提供安全保障,才能確保備份系統安全可靠,成為“刺蝟中的刺蝟”,讓勒索威脅無處下手。

Veritas最新推出的NetBackup Flex 5260和5360,以及 Flex Scale 一體機系列,就是這樣一種基於多層安全架構的交鑰匙網路韌性資料保護解決方案,可以防禦從使用者到作業系統的所有潛在攻擊媒介。

實操中,小王和 IT 團隊使用 NetBackup Flex 一體機輕鬆部署隔離回復環境,無需任何協力廠商元件,實現快速、可靠的回復。

IT 還可利用 NetBackup Flex 一體機強大的重刪功能,直接將去重的資料保存到雲中,顯著優化成本。

更多企業資料保護管理洞察,歡迎聯繫敦新科技 Veritas 事業部:Dw_veritas@dawningtech.com.tw